Incaseformat

incaseformat样本分析

0. 前言

从关于病毒的新闻可以知道这是一个具有删除和自我复制的病毒;

从别人对病毒的评价可以知道这是一个很棒的练手工具。

这是我分析的第一个样本,其中一定会有遗漏的地方,以及牵强之处,希望大家多多批评指正。

1. 行为捕获

直接运行样本,并使用火绒剑进行行为捕获:

16:43:31:605, tsay.exe, 1064:0, 1064, EXEC_create, C:\Users\ALEE\Desktop\incaseformat\tsay.exe, parent_pid:4700 cmdline:'"C:\Users\ALEE\Desktop\incaseformat\tsay.exe" ' image_base:0x0000000000400000 image_size:0x00077000 , 0x00000000 [操作成功完成。 ],

16:43:31:745, tsay.exe, 1064:0, 1064, EXEC_module_load, C:\Windows\WinSxS\x86_microsoft.windows.common-controls_6595b64144ccf1df_5.82.19041.488_none_89e6152f0b32762e\comctl32.dll, base:0x0000000074DB0000 size:0x0008D000 , 0x00000000 [操作成功完成。 ],

16:43:31:823, tsay.exe, 1064:0, 1064, EXEC_module_load, C:\Windows\WinSxS\x86_microsoft.windows.common-controls_6595b64144ccf1df_6.0.19041.488_none_11b1e5df2ffd8627\comctl32.dll, base:0x0000000073CB0000 size:0x00212000 , 0x00000000 [操作成功完成。 ],

16:43:31:870, tsay.exe, 1064:2276, 1064, FILE_touch, C:\windows\tsay.exe, access:0x0017019F alloc_size:460288 attrib:0x00000020 share_access:0x00000000 disposition:0x00000002 options:0x00000044 , 0x00000000 [操作成功完成。 ],

16:43:31:886, tsay.exe, 1064:2276, 1064, FILE_truncate, C:\windows\tsay.exe, eof:0x00070600 , 0x00000000 [操作成功完成。 ],

16:43:31:886, tsay.exe, 1064:2276, 1064, FILE_read, C:\Users\ALEE\Desktop\incaseformat\tsay.exe, offset:0x00000000 datalen:0x00020000 , 0x00000000 [操作成功完成。 ],

16:43:31:901, tsay.exe, 1064:2276, 1064, FILE_write, C:\windows\tsay.exe, offset:0x00000000 datalen:0x00020000 , 0x00000000 [操作成功完成。 ],

16:43:31:901, tsay.exe, 1064:0, 1064, FILE_modified, C:\windows\tsay.exe, , 0x00000000 [操作成功完成。 ],

16:43:31:901, tsay.exe, 1064:2276, 1064, REG_setval, HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\RunOnce\msfsa, type:0x00000001 datalen:40 data:'43 3A 5C 77 69 6E 64 6F 77 73 5C 74 73 61 79 2E ' , 0x00000000 [操作成功完成。 ],

16:43:31:917, tsay.exe, 1064:0, 1064, EXEC_destroy, C:\Users\ALEE\Desktop\incaseformat\tsay.exe, parent_pid:4700 cmdline:'"C:\Users\ALEE\Desktop\incaseformat\tsay.exe" ' , 0x00000000 [操作成功完成。 ],

将时间设置为1月13日,以管理员权限运行木马程序:

16:42:32:202, tsay.exe, 2568:0, 0, EXEC_create, C:\Windows\system32\SystemSettingsAdminFlows.exe, parent_pid:5808 cmdline:'"C:\Windows\system32\SystemSettingsAdminFlows.exe" SetDateTime' image_base:0x00007FF6B6C80000 image_size:0x00080000 , 0x00000000 [操作成功完成。 ],

16:42:32:499, tsay.exe, 2568:0, 0, EXEC_module_load, C:\Windows\System32\vm3dum64_10.dll, base:0x00007FFB01970000 size:0x00061000 , 0x00000000 [操作成功完成。 ],

16:42:33:321, tsay.exe, 2568:6180, 0, REG_setval, HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\bam\State\UserSettings\S-1-5-21-655661564-3040666061-2252561177-1000\\Device\HarddiskVolume3\Windows\System32\SystemSettingsAdminFlows.exe, type:0x00000003 datalen:24 data:'28 BB 33 09 88 E9 D6 01 00 00 00 00 00 00 00 00 ' , 0x00000000 [操作成功完成。 ],

16:42:33:321, tsay.exe, 2568:0, 0, EXEC_destroy, C:\Windows\system32\SystemSettingsAdminFlows.exe, parent_pid:5808 cmdline:'"C:\Windows\system32\SystemSettingsAdminFlows.exe" SetDateTime' , 0x00000000 [操作成功完成。 ],

16:45:41:433, tsay.exe, 2568:0, 2568, EXEC_create, C:\Windows\tsay.exe, parent_pid:4700 cmdline:'"C:\Windows\tsay.exe" ' image_base:0x0000000000400000 image_size:0x00077000 , 0x00000000 [操作成功完成。 ],

16:45:41:464, tsay.exe, 2568:0, 2568, EXEC_module_load, C:\Windows\WinSxS\x86_microsoft.windows.common-controls_6595b64144ccf1df_5.82.19041.488_none_89e6152f0b32762e\comctl32.dll, base:0x0000000074DB0000 size:0x0008D000 , 0x00000000 [操作成功完成。 ],

16:45:41:511, tsay.exe, 2568:0, 2568, EXEC_module_load, C:\Windows\WinSxS\x86_microsoft.windows.common-controls_6595b64144ccf1df_6.0.19041.488_none_11b1e5df2ffd8627\comctl32.dll, base:0x0000000073CB0000 size:0x00212000 , 0x00000000 [操作成功完成。 ],

16:45:41:511, tsay.exe, 2568:4468, 2568, FILE_truncate, C:\windows\tsay.exe, eof:0x00000000 , 0x00000000 [操作成功完成。 ],

16:45:41:527, tsay.exe, 2568:4468, 2568, FILE_truncate, C:\windows\tsay.exe, eof:0x00000000 , 0x00000000 [操作成功完成。 ],

16:45:41:527, tsay.exe, 2568:4468, 2568, FILE_truncate, C:\windows\tsay.exe, eof:0x00000000 , 0x00000000 [操作成功完成。 ],

16:45:41:527, tsay.exe, 2568:4468, 2568, FILE_truncate, C:\windows\tsay.exe, eof:0x00000000 , 0x00000000 [操作成功完成。 ],

16:45:41:527, tsay.exe, 2568:4468, 2568, FILE_truncate, C:\windows\tsay.exe, eof:0x00000000 , 0x00000000 [操作成功完成。 ],

16:45:41:527, tsay.exe, 2568:4468, 2568, FILE_truncate, C:\windows\tsay.exe, eof:0x00000000 , 0x00000000 [操作成功完成。 ],

16:45:41:527, tsay.exe, 2568:4468, 2568, FILE_truncate, C:\windows\tsay.exe, eof:0x00000000 , 0x00000000 [操作成功完成。 ],

16:45:41:527, tsay.exe, 2568:4468, 2568, FILE_truncate, C:\windows\tsay.exe, eof:0x00000000 , 0x00000000 [操作成功完成。 ],

16:45:41:527, tsay.exe, 2568:4468, 2568, FILE_truncate, C:\windows\tsay.exe, eof:0x00000000 , 0x00000000 [操作成功完成。 ],

16:45:41:527, tsay.exe, 2568:4468, 2568, FILE_truncate, C:\windows\tsay.exe, eof:0x00000000 , 0x00000000 [操作成功完成。 ],

16:45:41:527, tsay.exe, 2568:4468, 2568, FILE_truncate, C:\windows\tsay.exe, eof:0x00000000 , 0x00000000 [操作成功完成。 ],

16:45:41:527, tsay.exe, 2568:4468, 2568, FILE_truncate, C:\windows\tsay.exe, eof:0x00000000 , 0x00000000 [操作成功完成。 ],

16:45:41:527, tsay.exe, 2568:4468, 2568, FILE_truncate, C:\windows\tsay.exe, eof:0x00000000 , 0x00000000 [操作成功完成。 ],

16:45:41:527, tsay.exe, 2568:4468, 2568, FILE_truncate, C:\windows\tsay.exe, eof:0x00000000 , 0x00000000 [操作成功完成。 ],

16:45:41:527, tsay.exe, 2568:4468, 2568, FILE_truncate, C:\windows\tsay.exe, eof:0x00000000 , 0x00000000 [操作成功完成。 ],

16:45:41:527, tsay.exe, 2568:4468, 2568, REG_setval, HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\RunOnce\msfsa, type:0x00000001 datalen:40 data:'43 3A 5C 77 69 6E 64 6F 77 73 5C 74 73 61 79 2E ' , 0x00000000 [操作成功完成。 ],

16:45:41:527, tsay.exe, 2568:4468, 2568, FILE_touch, C:\windows\ttry.exe, access:0x0017019F alloc_size:460288 attrib:0x00000020 share_access:0x00000000 disposition:0x00000005 options:0x00000044 , 0x00000000 [操作成功完成。 ],

16:45:41:527, tsay.exe, 2568:4468, 2568, FILE_touch, C:\windows\ttry.exe, access:0x00170197 alloc_size:460288 attrib:0x00000020 share_access:0x00000000 disposition:0x00000005 options:0x00000044 , 0x00000000 [操作成功完成。 ],

16:45:41:527, tsay.exe, 2568:4468, 2568, FILE_touch, C:\windows\ttry.exe, access:0x00170196 alloc_size:460288 attrib:0x00000020 share_access:0x00000000 disposition:0x00000005 options:0x00000044 , 0x00000000 [操作成功完成。 ],

16:45:41:527, tsay.exe, 2568:4468, 2568, FILE_touch, C:\windows\ttry.exe, access:0x00170197 alloc_size:460288 attrib:0x00000020 share_access:0x00000003 disposition:0x00000005 options:0x00000044 , 0x00000000 [操作成功完成。 ],

16:45:41:527, tsay.exe, 2568:4468, 2568, FILE_touch, C:\windows\ttry.exe, access:0x00170197 alloc_size:460288 attrib:0x00000020 share_access:0x00000003 disposition:0x00000005 options:0x00000044 , 0x00000000 [操作成功完成。 ],

16:45:41:527, tsay.exe, 2568:4468, 2568, FILE_touch, C:\windows\ttry.exe, access:0x00170196 alloc_size:460288 attrib:0x00000020 share_access:0x00000003 disposition:0x00000005 options:0x00000044 , 0x00000000 [操作成功完成。 ],

16:45:41:527, tsay.exe, 2568:4468, 2568, FILE_touch, C:\windows\ttry.exe, access:0x00160197 alloc_size:460288 attrib:0x00000020 share_access:0x00000003 disposition:0x00000005 options:0x00000044 , 0x00000000 [操作成功完成。 ],

16:45:41:527, tsay.exe, 2568:4468, 2568, FILE_touch, C:\windows\ttry.exe, access:0x00160197 alloc_size:460288 attrib:0x00000020 share_access:0x00000003 disposition:0x00000005 options:0x00000044 , 0x00000000 [操作成功完成。 ],

16:45:41:527, tsay.exe, 2568:4468, 2568, FILE_touch, C:\windows\ttry.exe, access:0x00160196 alloc_size:460288 attrib:0x00000020 share_access:0x00000003 disposition:0x00000005 options:0x00000044 , 0x00000000 [操作成功完成。 ],

16:45:41:527, tsay.exe, 2568:4468, 2568, FILE_touch, C:\windows\ttry.exe, access:0x00120197 alloc_size:460288 attrib:0x00000020 share_access:0x00000000 disposition:0x00000005 options:0x00000044 , 0x00000000 [操作成功完成。 ],

16:45:41:527, tsay.exe, 2568:4468, 2568, FILE_touch, C:\windows\ttry.exe, access:0x00120197 alloc_size:460288 attrib:0x00000020 share_access:0x00000000 disposition:0x00000005 options:0x00000044 , 0x00000000 [操作成功完成。 ],

16:45:41:527, tsay.exe, 2568:4468, 2568, FILE_touch, C:\windows\ttry.exe, access:0x00120196 alloc_size:460288 attrib:0x00000020 share_access:0x00000000 disposition:0x00000005 options:0x00000044 , 0x00000000 [操作成功完成。 ],

16:45:41:527, tsay.exe, 2568:4468, 2568, FILE_touch, C:\windows\ttry.exe, access:0x00120197 alloc_size:460288 attrib:0x00000020 share_access:0x00000003 disposition:0x00000005 options:0x00000044 , 0x00000000 [操作成功完成。 ],

16:45:41:527, tsay.exe, 2568:4468, 2568, FILE_touch, C:\windows\ttry.exe, access:0x00120197 alloc_size:460288 attrib:0x00000020 share_access:0x00000003 disposition:0x00000005 options:0x00000044 , 0x00000000 [操作成功完成。 ],

16:45:41:527, tsay.exe, 2568:4468, 2568, FILE_touch, C:\windows\ttry.exe, access:0x00120196 alloc_size:460288 attrib:0x00000020 share_access:0x00000003 disposition:0x00000005 options:0x00000044 , 0x00000000 [操作成功完成。 ],

16:45:41:589, tsay.exe, 2568:0, 2568, EXEC_destroy, C:\Windows\tsay.exe, parent_pid:4700 cmdline:'"C:\Windows\tsay.exe" ' , 0x00000000 [操作成功完成。 ],

16:48:06:041, tsay.exe, 5748:0, 5748, EXEC_create, C:\Windows\tsay.exe, parent_pid:4700 cmdline:'"C:\Windows\tsay.exe" ' image_base:0x0000000000400000 image_size:0x00077000 , 0x00000000 [操作成功完成。 ],

16:48:06:135, tsay.exe, 5748:0, 5748, EXEC_module_load, C:\Windows\WinSxS\x86_microsoft.windows.common-controls_6595b64144ccf1df_5.82.19041.488_none_89e6152f0b32762e\comctl32.dll, base:0x0000000074DB0000 size:0x0008D000 , 0x00000000 [操作成功完成。 ],

16:48:06:197, tsay.exe, 5748:0, 5748, EXEC_module_load, C:\Windows\WinSxS\x86_microsoft.windows.common-controls_6595b64144ccf1df_6.0.19041.488_none_11b1e5df2ffd8627\comctl32.dll, base:0x0000000073CB0000 size:0x00212000 , 0x00000000 [操作成功完成。 ],

16:48:06:228, tsay.exe, 5748:7604, 5748, FILE_truncate, C:\windows\tsay.exe, eof:0x00000000 , 0x00000000 [操作成功完成。 ],

16:48:06:228, tsay.exe, 5748:7604, 5748, FILE_truncate, C:\windows\tsay.exe, eof:0x00000000 , 0x00000000 [操作成功完成。 ],

16:48:06:228, tsay.exe, 5748:7604, 5748, FILE_truncate, C:\windows\tsay.exe, eof:0x00000000 , 0x00000000 [操作成功完成。 ],

16:48:06:228, tsay.exe, 5748:7604, 5748, FILE_truncate, C:\windows\tsay.exe, eof:0x00000000 , 0x00000000 [操作成功完成。 ],

16:48:06:228, tsay.exe, 5748:7604, 5748, FILE_truncate, C:\windows\tsay.exe, eof:0x00000000 , 0x00000000 [操作成功完成。 ],

16:48:06:228, tsay.exe, 5748:7604, 5748, FILE_truncate, C:\windows\tsay.exe, eof:0x00000000 , 0x00000000 [操作成功完成。 ],

16:48:06:228, tsay.exe, 5748:7604, 5748, FILE_truncate, C:\windows\tsay.exe, eof:0x00000000 , 0x00000000 [操作成功完成。 ],

16:48:06:228, tsay.exe, 5748:7604, 5748, FILE_truncate, C:\windows\tsay.exe, eof:0x00000000 , 0x00000000 [操作成功完成。 ],

16:48:06:228, tsay.exe, 5748:7604, 5748, FILE_truncate, C:\windows\tsay.exe, eof:0x00000000 , 0x00000000 [操作成功完成。 ],

16:48:06:228, tsay.exe, 5748:7604, 5748, REG_setval, HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\RunOnce\msfsa, type:0x00000001 datalen:40 data:'43 3A 5C 77 69 6E 64 6F 77 73 5C 74 73 61 79 2E ' , 0x00000000 [操作成功完成。 ],

16:48:06:228, tsay.exe, 5748:7604, 5748, FILE_touch, C:\windows\ttry.exe, access:0x0017019F alloc_size:460288 attrib:0x00000020 share_access:0x00000000 disposition:0x00000005 options:0x00000044 , 0x00000000 [操作成功完成。 ],

16:48:06:244, tsay.exe, 5748:7604, 5748, FILE_truncate, C:\windows\ttry.exe, eof:0x00070600 , 0x00000000 [操作成功完成。 ],

16:48:06:244, tsay.exe, 5748:7604, 5748, FILE_write, C:\windows\ttry.exe, offset:0x00000000 datalen:0x00020000 , 0x00000000 [操作成功完成。 ],

16:48:06:244, tsay.exe, 5748:0, 5748, FILE_modified, C:\windows\ttry.exe, , 0x00000000 [操作成功完成。 ],

16:48:06:510, tsay.exe, 5748:7604, 5748, REG_setval, HKEY_USERS\S-1-5-21-655661564-3040666061-2252561177-1000\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\ProxyBypass, type:0x00000004 datalen:4 data:'01 00 00 00 ' , 0x00000000 [操作成功完成。 ],

16:48:06:510, tsay.exe, 5748:7604, 5748, REG_setval, HKEY_USERS\S-1-5-21-655661564-3040666061-2252561177-1000\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\IntranetName, type:0x00000004 datalen:4 data:'01 00 00 00 ' , 0x00000000 [操作成功完成。 ],

16:48:06:510, tsay.exe, 5748:7604, 5748, REG_setval, HKEY_USERS\S-1-5-21-655661564-3040666061-2252561177-1000\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\UNCAsIntranet, type:0x00000004 datalen:4 data:'01 00 00 00 ' , 0x00000000 [操作成功完成。 ],

16:48:06:510, tsay.exe, 5748:7604, 5748, REG_setval, HKEY_USERS\S-1-5-21-655661564-3040666061-2252561177-1000\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\AutoDetect, type:0x00000004 datalen:4 data:'00 00 00 00 ' , 0x00000000 [操作成功完成。 ],

16:48:06:526, tsay.exe, 5748:7604, 5748, REG_setval, HKEY_USERS\S-1-5-21-655661564-3040666061-2252561177-1000\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\ProxyBypass, type:0x00000004 datalen:4 data:'01 00 00 00 ' , 0x00000000 [操作成功完成。 ],

16:48:06:526, tsay.exe, 5748:7604, 5748, REG_setval, HKEY_USERS\S-1-5-21-655661564-3040666061-2252561177-1000\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\IntranetName, type:0x00000004 datalen:4 data:'01 00 00 00 ' , 0x00000000 [操作成功完成。 ],

16:48:06:526, tsay.exe, 5748:7604, 5748, REG_setval, HKEY_USERS\S-1-5-21-655661564-3040666061-2252561177-1000\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\UNCAsIntranet, type:0x00000004 datalen:4 data:'01 00 00 00 ' , 0x00000000 [操作成功完成。 ],

16:48:06:526, tsay.exe, 5748:7604, 5748, REG_setval, HKEY_USERS\S-1-5-21-655661564-3040666061-2252561177-1000\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\AutoDetect, type:0x00000004 datalen:4 data:'00 00 00 00 ' , 0x00000000 [操作成功完成。 ],

16:48:06:963, tsay.exe, 5748:0, 5748, PROC_exec, C:\windows\ttry.exe, target_pid:8840 cmdline:'"C:\windows\ttry.exe" ' , 0x00000000 [操作成功完成。 ],

16:48:07:010, tsay.exe, 5748:7604, 5748, REG_setval, HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Notifications\Data\418A073AA3BC3475, type:0x00000003 datalen:446 data:'05 09 00 00 00 00 00 00 04 00 04 00 01 02 06 00 ' , 0x00000000 [操作成功完成。 ],

16:48:07:072, tsay.exe, 5748:0, 5748, EXEC_destroy, C:\Windows\tsay.exe, parent_pid:4700 cmdline:'"C:\Windows\tsay.exe" ' , 0x00000000 [操作成功完成。 ],

生成的ttry.exe文件的动作如下:

17:18:04:679, ttry.exe, 9128:0, 9076, EXEC_create, C:\windows\ttry.exe, parent_pid:9076 cmdline:'"C:\windows\ttry.exe" ' image_base:0x0000000000400000 image_size:0x00077000 , 0x00000000 [操作成功完成。 ],

17:18:04:710, ttry.exe, 9128:0, 9076, EXEC_module_load, C:\Windows\WinSxS\x86_microsoft.windows.common-controls_6595b64144ccf1df_5.82.19041.488_none_89e6152f0b32762e\comctl32.dll, base:0x0000000075BA0000 size:0x0008D000 , 0x00000000 [操作成功完成。 ],

17:18:04:757, ttry.exe, 9128:0, 9076, EXEC_module_load, C:\Windows\WinSxS\x86_microsoft.windows.common-controls_6595b64144ccf1df_6.0.19041.488_none_11b1e5df2ffd8627\comctl32.dll, base:0x0000000074810000 size:0x00212000 , 0x00000000 [操作成功完成。 ],

17:18:04:757, ttry.exe, 9128:9132, 9076, FILE_truncate, C:\windows\tsay.exe, eof:0x00000000 , 0x00000000 [操作成功完成。 ],

17:18:04:757, ttry.exe, 9128:9132, 9076, FILE_truncate, C:\windows\tsay.exe, eof:0x00070600 , 0x00000000 [操作成功完成。 ],

17:18:04:757, ttry.exe, 9128:9132, 9076, FILE_read, C:\windows\ttry.exe, offset:0x00000000 datalen:0x00020000 , 0x00000000 [操作成功完成。 ],

17:18:04:757, ttry.exe, 9128:9132, 9076, FILE_write, C:\windows\tsay.exe, offset:0x00000000 datalen:0x00020000 , 0x00000000 [操作成功完成。 ],

17:18:04:757, ttry.exe, 9128:0, 9076, FILE_modified, C:\windows\tsay.exe, , 0x00000000 [操作成功完成。 ],

17:18:04:757, ttry.exe, 9128:9132, 9076, REG_setval, HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\RunOnce\msfsa, type:0x00000001 datalen:40 data:'43 3A 5C 77 69 6E 64 6F 77 73 5C 74 73 61 79 2E ' , 0x00000000 [操作成功完成。 ],

17:18:05:741, ttry.exe, 9128:9132, 9076, FILE_touch, D:\share.exe, access:0x0017019F alloc_size:460288 attrib:0x00000020 share_access:0x00000000 disposition:0x00000002 options:0x00000064 , 0x00000000 [操作成功完成。 ],

17:18:05:741, ttry.exe, 9128:9132, 9076, FILE_read, C:\windows\ttry.exe, offset:0x00000000 datalen:0x00020000 , 0x00000000 [操作成功完成。 ],

17:18:05:741, ttry.exe, 9128:9132, 9076, FILE_write, D:\share.exe, offset:0x00000000 datalen:0x00020000 , 0x00000000 [操作成功完成。 ],

17:18:05:741, ttry.exe, 9128:0, 9076, FILE_modified, D:\share.exe, , 0x00000000 [操作成功完成。 ],

17:18:06:757, ttry.exe, 9128:9132, 9076, REG_setval, HKEY_USERS\S-1-5-21-655661564-3040666061-2252561177-1000\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\HideFileExt, type:0x00000004 datalen:4 data:'01 00 00 00 ' , 0x00000000 [操作成功完成。 ],

17:18:06:757, ttry.exe, 9128:9132, 9076, REG_setval, HKEY_USERS\S-1-5-21-655661564-3040666061-2252561177-1000\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Hidden, type:0x00000004 datalen:4 data:'02 00 00 00 ' , 0x00000000 [操作成功完成。 ],

17:18:06:757, ttry.exe, 9128:9132, 9076, REG_setval, HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Folder\Hidden\SHOWALL\checkedvalue, type:0x00000004 datalen:4 data:'00 00 00 00 ' , 0x00000000 [操作成功完成。 ],

17:18:06:757, ttry.exe, 9128:9132, 9076, REG_rmval, HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Folder\HideFileExt\checkedvalue, keyname:'HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Folder\HideFileExt' , 0x00000000 [操作成功完成。 ],

当时间调整为1月13日,运行ttry.exe动作如下:

17:25:44:420, ttry.exe, 7808:588, 7808, FILE_truncate, D:\incaseformat.log, eof:0x00000000 , 0x00000000 [操作成功完成。 ],

......

17:25:53:524, ttry.exe, 7808:588, 7808, REG_setval, HKEY_USERS\S-1-5-21-655661564-3040666061-2252561177-1000\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\HideFileExt, type:0x00000004 datalen:4 data:'01 00 00 00 ' , 0x00000000 [操作成功完成。 ],

17:25:53:534, ttry.exe, 7808:588, 7808, REG_setval, HKEY_USERS\S-1-5-21-655661564-3040666061-2252561177-1000\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Hidden, type:0x00000004 datalen:4 data:'02 00 00 00 ' , 0x00000000 [操作成功完成。 ],

17:25:53:551, ttry.exe, 7808:588, 7808, REG_setval, HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Folder\Hidden\SHOWALL\checkedvalue, type:0x00000004 datalen:4 data:'00 00 00 00 ' , 0x00000000 [操作成功完成。 ],

17:25:54:434, ttry.exe, 7808:588, 7808, FILE_remove, D:\$RECYCLE.BIN\S-1-5-21-655661564-3040666061-2252561177-1000\desktop.ini, , 0x00000000 [操作成功完成。 ],

17:25:54:443, ttry.exe, 7808:588, 7808, FILE_remove, D:\3rd-party-licenses.txt, , 0x00000000 [操作成功完成。 ],

17:25:54:447, ttry.exe, 7808:588, 7808, FILE_remove, D:\ca-bundle.crt, , 0x00000000 [操作成功完成。 ],

17:25:54:456, ttry.exe, 7808:588, 7808, FILE_remove, D:\CHANGELOG, , 0x00000000 [操作成功完成。 ],

2.行为分析

在非删文件夹日期运行样本会创建C:\windows\tsay.exe,并将路径添加到开机自启的注册表中;

在删文件夹日期运行C:\windows\tsay.exe将会创建C:\windows\ttry.exe并执行起来,设置internet选项(不知道是拿来干啥);

在非删文件夹日期运行C:\windows\ttry.exe,将会重置tsay.exe和启动项,然后将除c盘外的盘符中的文件夹,修改成文件夹名.exe,并修改注册表,隐藏文件夹后缀名(win10中并未生效);

在删除文件夹日期运行C:\windows\ttry.exe,将会新建incaseformat.log,并删除其他文件。

3.样本分析

3.1样本信息

C:\Users\ALEE\Desktop\incaseformat样本>certutil -hashfile tsay.exe sha256

SHA256 的 tsay.exe 哈希:

8c8793eb7c80a09e1542e424ea89c23c195d364892620562e06b3df602890929

CertUtil: -hashfile 命令成功完成。

C:\Windows>certutil -hashfile tsay.exe sha256

SHA256 的 tsay.exe 哈希:

8c8793eb7c80a09e1542e424ea89c23c195d364892620562e06b3df602890929

CertUtil: -hashfile 命令成功完成。

C:\Windows>certutil -hashfile ttry.exe sha256

SHA256 的 ttry.exe 哈希:

8c8793eb7c80a09e1542e424ea89c23c195d364892620562e06b3df602890929

CertUtil: -hashfile 命令成功完成。

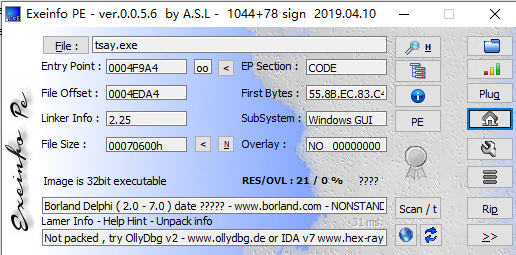

3.2查壳情况

查一下壳,无壳delphi。

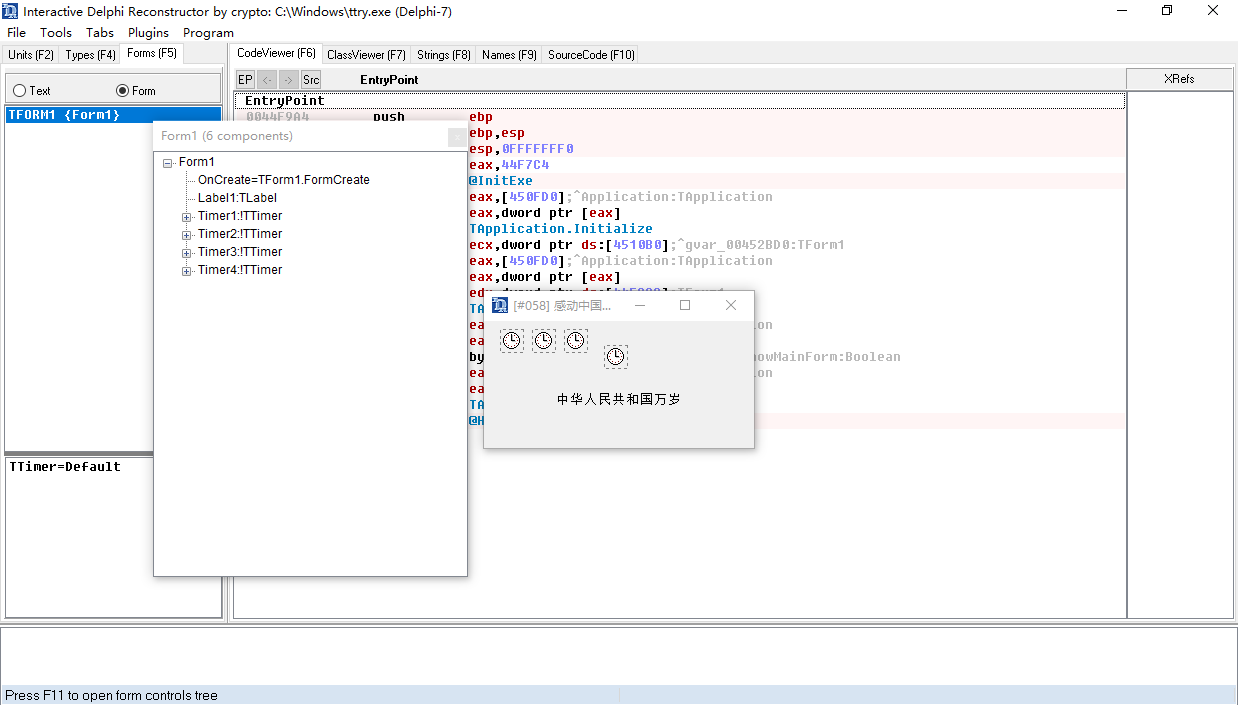

delphi程序使用dede和idr,可视化上要比直接使用ida好许多,这里使用的是idr+ida进行静态反汇编(idr查看结构,导出map,ida导入map,c代码生成,方便阅读)。

注:这里采用的时ida7.5

3.3静态分析

idr载入样本ttry.exe,查看forms,导出map。这里可以看到作者生存意识极强。

FormCreate分析

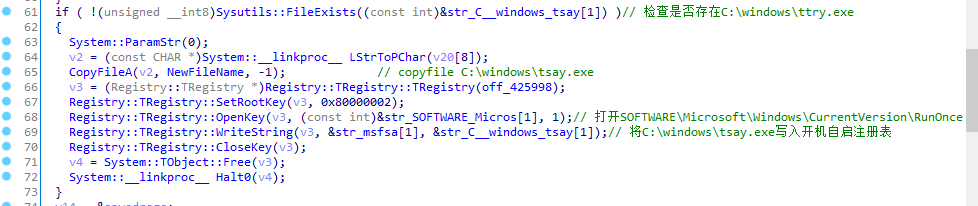

ida载入样本,导入map,查看FormCreate,F5代码生成,可以看到第61-73进行了一次文件是否存在的检查,不存在将进行自我复制。

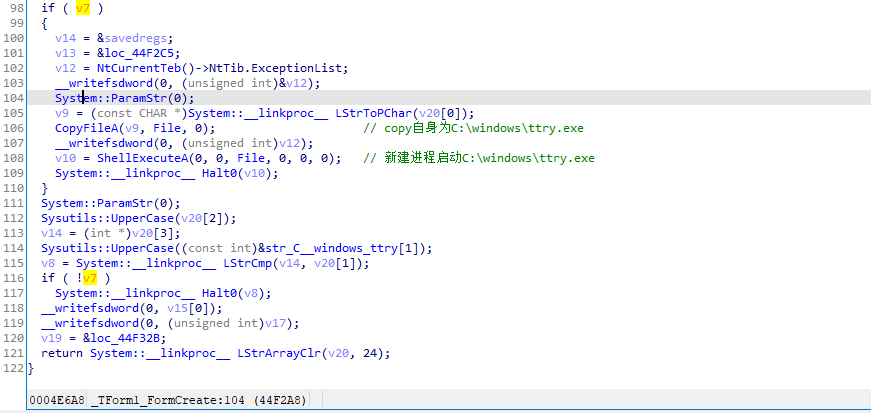

下方存在一次判断,如果为真,则将自身复制为ttry.exe,并新建进程启动。

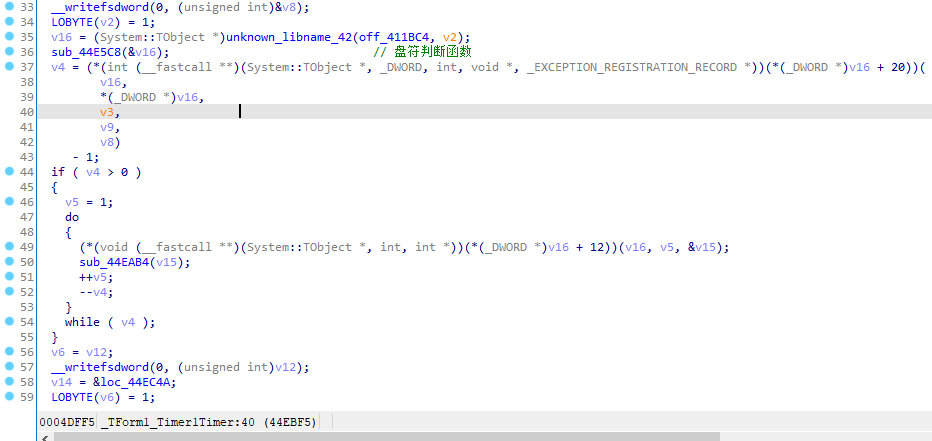

Timer1Timer分析

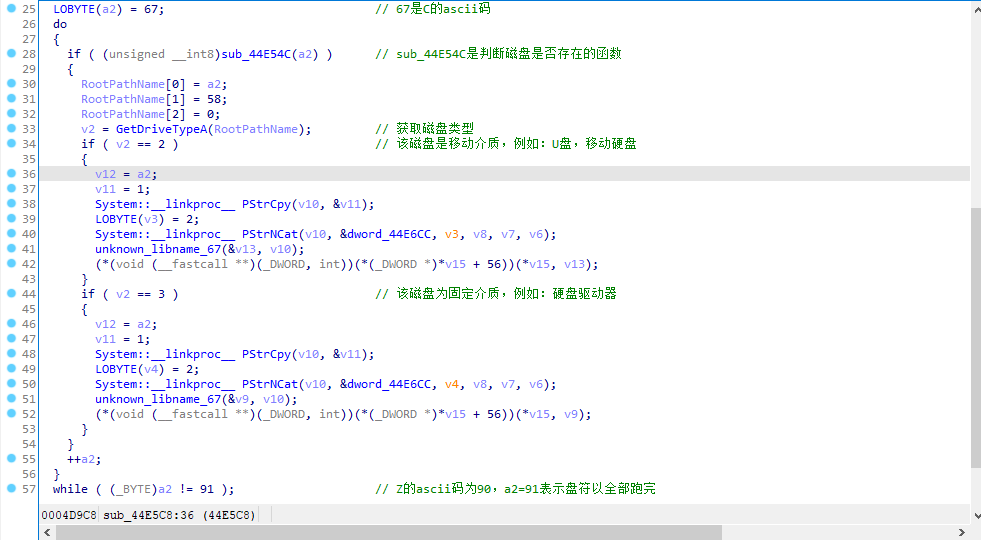

该模块中有两个函数,从函数内进行分析,发现第一个函数存在驱动盘符读取的功能,第二个函数暂时不知道是什么功能……

进入函数sub_44E5C8函数观察上下文,

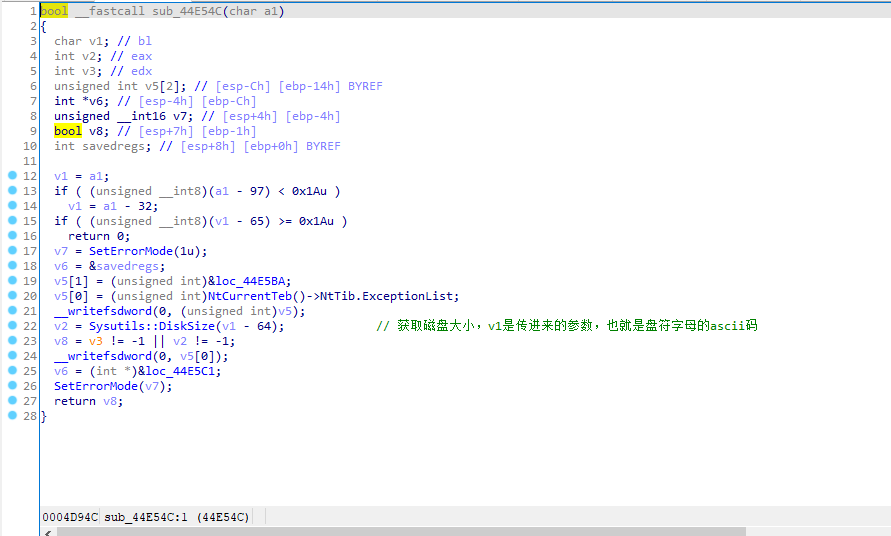

进入sub_44E54C函数可以得知其功能是判断是否是有效磁盘。

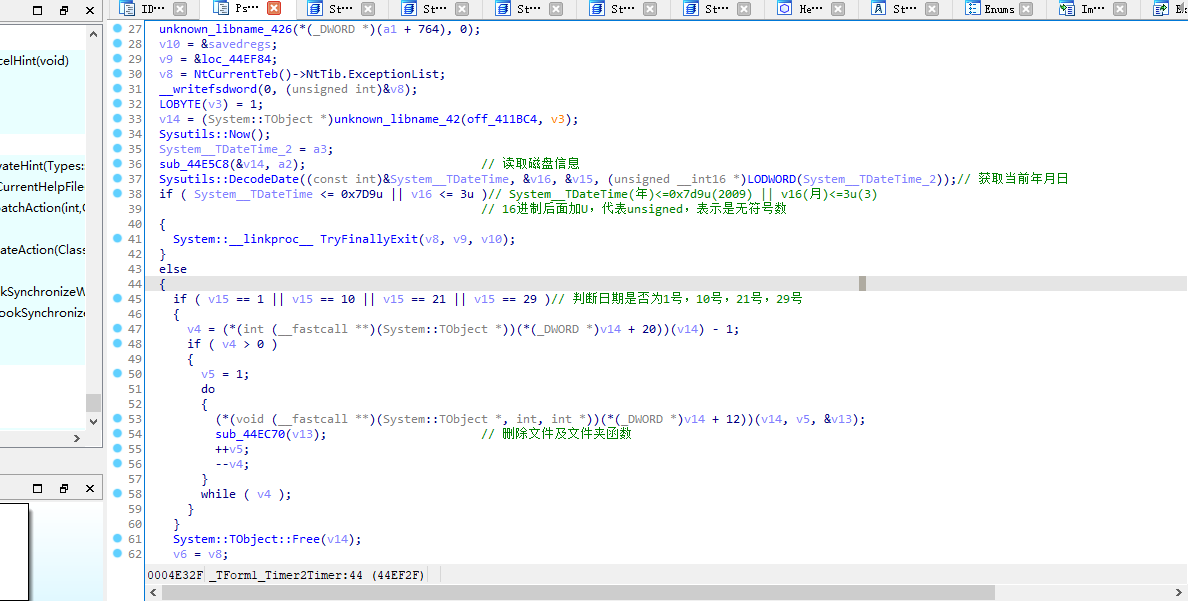

Timer2Timer分析

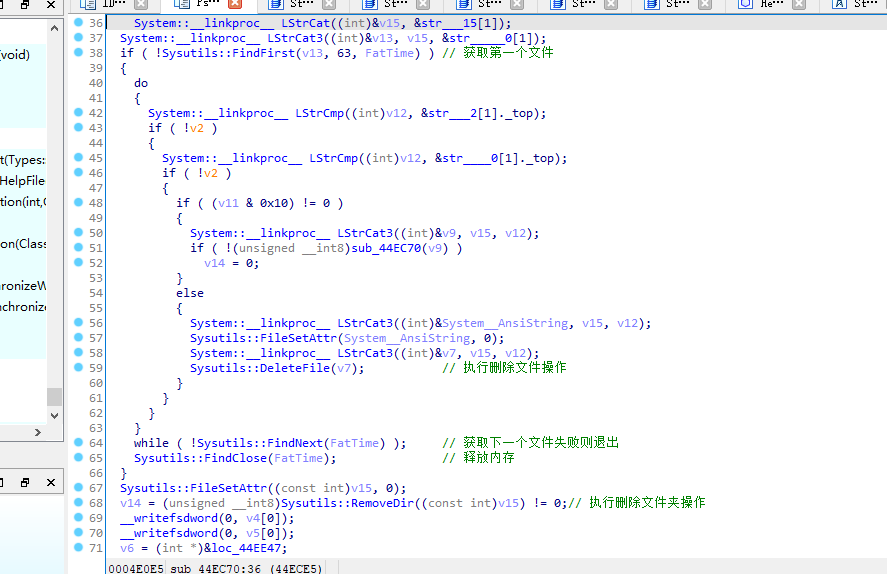

该模块中有两个函数,第一个函数是磁盘信息的,第二个函数是删除文件及文件夹的函数。

在第37行到第60行,开始获取当前的年月日,如果年份小于2010或月份小于4月则不执行删除操作。如果大于2009或大于3月,却日期等于1、10、21、29号,则执行删除操作。

sub_44EC70函数内容如下:

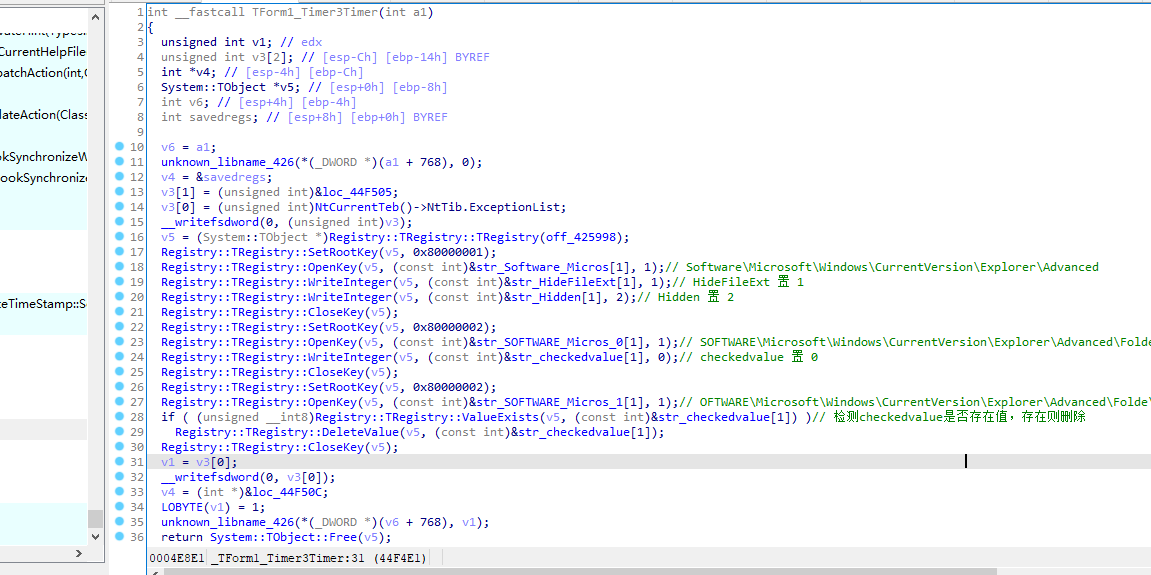

Timer3Timer分析

整个模块未引入其他函数,比较明显的是一些注册表操作

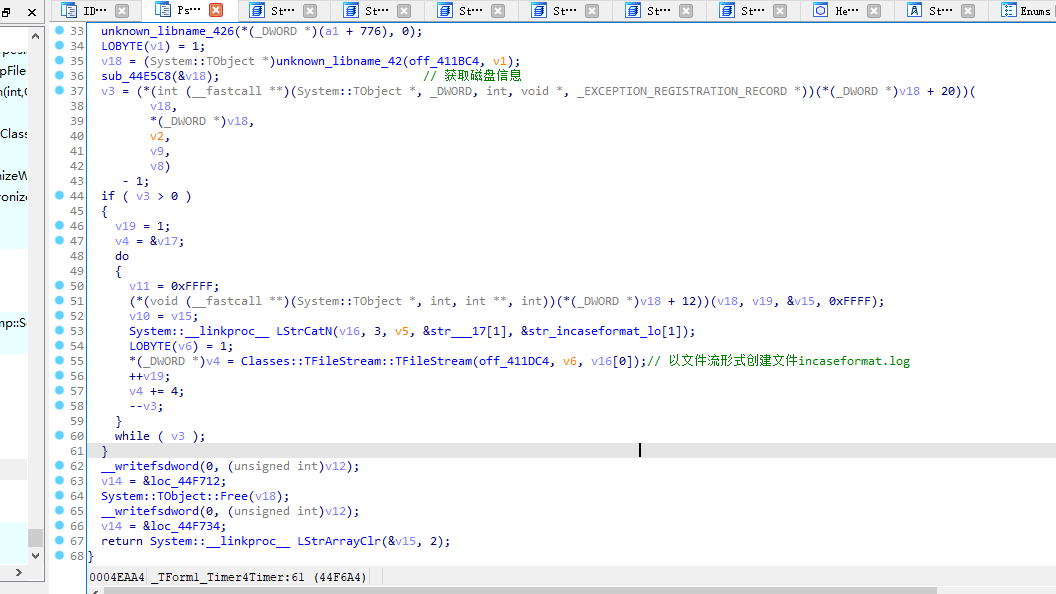

Timer4Timer分析

该模块的功能很简单,利用TFileStream文件流形式创建incaseformat.log

4.结语

本次样本耗时很长,期间断断续续的进行了三四次,多线程是个好东西,就是不适合多长线程。分析过程中遇到的痛点和难点总结如下:

- 注册表键值所对应的含义

- delphi函数名称